Format de fichier PCB et puce de chiffrement pour empêcher la carte de copie PCB

Cet article décrit trois puces cryptographiques courantes utilisées pour juger le format de fichier à partir du suffixe de fichier PCB, empêchant la copie de PCB.

Juger le format de fichier à partir du suffixe de fichier PCB

Beaucoup d'amis rencontrent souvent des fichiers de conception de PCB dans divers formats au cours de leur travail. Cet article résume le format de suffixe de fichier correspondant. J'espère que cela aidera tout le monde.

1. Carte de circuit imprimé. Le suffixe le plus courant, de nombreux fichiers de conception de PCB sont ce suffixe, les plus courants étant Protel, Pads, en plus de cadstar de zuken, cr5000, P - CAD d'altimum, etc.

2. Brd. Cadence Allegro, l'aigle.

3. Orcad, un autre logiciel de conception de PCB de max.cadence Inc.

4. Minutes. Fichier texte de sortie Orcad.

5. Fichier PCB. Conçu par les nouvelles versions de Protel DXP et ad6.

6. ASC. Format de texte pour certains logiciels de PCB, tels que Pads, Protel, P - CAD, etc.

Fichiers netrual tels que 7.dat,.Neu,.NET générés par mentor.

8. Il se compose de nombreux dossiers. L'un d'eux est centrib (Bibliothèque centrale), un document de conception pour une expédition de mentorat.

9. Fichier cam.cam350 ou camtastic 2000.

Le fichier 10.tgz.odb + + est généré par le fichier de conception PCB.

11. CAD. Fichier gencad généré par le fichier de conception PCB.

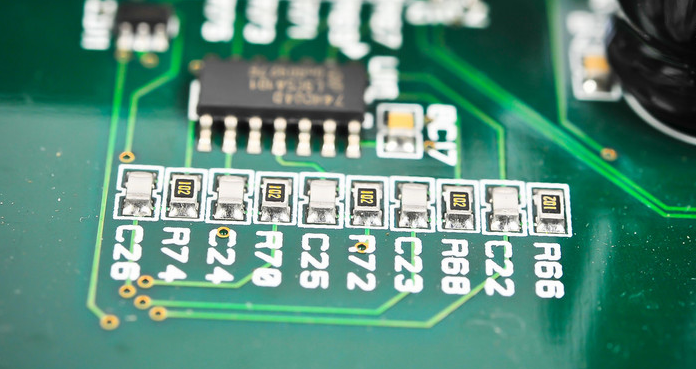

Trois puces cryptographiques communes qui empêchent la copie de PCB

Dans l'industrie hautement compétitive des produits électroniques et des technologies de l'information, les puces cryptographiques sont de plus en plus importantes pour certains produits qui coûtent plus cher à développer pour empêcher la réplication par leurs pairs. Voici trois puces cryptographiques communes

Solution 1: puce de chiffrement logique PCB Replica Board

Structure de la puce: EEPROM + circuit logique

Schéma de protection des droits d'auteur: authentification par mot de passe, authentification par algorithme symétrique

Avantages: faible coût, circuit périphérique simple, développement simple

Inconvénients: faible sécurité, facile à pirater

Option 2: porter une puce cryptographique basée sur un algorithme

Structure de la puce: puce cryptographique de haute sécurité de qualité financière

Programme de protection du droit d'auteur:

1. Solution principale: portage algorithmique, Portage d'une partie du programme MCU sur une puce cryptographique pour l'exécution

2. Schéma auxiliaire: certification d'algorithme symétrique

Avantages: haute sécurité, le MCU ne peut pas fonctionner indépendamment de la puce cryptographique.

Inconvénients: coût élevé, augmentation de la charge de travail de l'utilisateur, l'utilisateur doit développer un programme de puce de sécurité, l'environnement de téléchargement doit être configuré lors de la production en série.

Schéma 3: puce cryptographique basée sur un système d'authentification PKI

Structure de la puce: puce cryptographique de haute sécurité de qualité financière

Programme de protection du droit d'auteur:

1. Basé sur l'authentification de haute sécurité du système PKI, la clé privée est stockée dans une puce sécurisée qui est protégée par le matériel et ne peut pas être lue, et la clé est différente pour chaque puce.

2. Les données clés de la carte de réplication PCB sont stockées et lues cryptographiquement.

Avantages: haute sécurité, clé privée stockée dans une puce sécurisée, protection matérielle, ne peut pas être lue, chaque puce a une clé différente. La puce de sécurité fournit une API, de sorte que les utilisateurs n'ont pas besoin de développer un programme de puce de sécurité.

Inconvénients: coût élevé